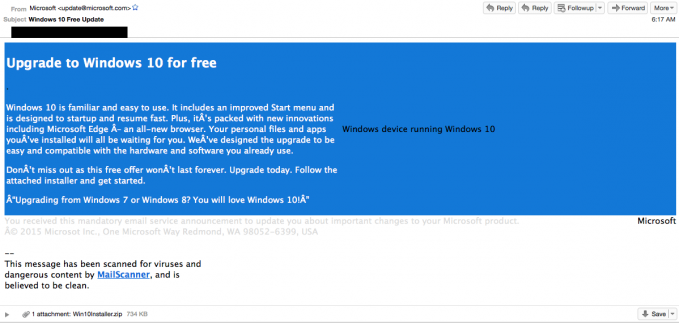

Internetom sa začali šíriť podvodné e-maily obsahujúce ransomvér, odosielatelia zneužívajú momentálnu situáciu okolo aktualizácie na Windows 10. Na zvýšený výskyt týchto e-mailov upozornili bezpečnostní experti spoločnosti Cisco. Adresa odosielateľa sa pritom pomocou spoofingu prezentuje ako legitímná e-mailová adresa spoločnosti Microsoft označená ako “update@microsoft.com“. Po chvíľke skúmania sa však možno dopátrať k tomu, že e-mail v skutočnosti pochádza z IP adresy, ktorá je lokalizovaná v Thajsku.  Ďalším faktorom, ktorý navodzuje dojem, že mail je skutočne od Microsoftu, je použitie podobnej farebnej schémy, aká je asociovaná s Windowsom 10. Do tretice autenticite mailu nahráva správa, ktorá je priložená pod textom, informujúca o tom, že e-mail bol preskenovaný antivírusovým programom a nebol označený za hrozbu. V texte je dokonca priložený odkaz na skutočný open-source e-mailový filter, pomocou čoho chce útočník vyvolať u prijímateľa pocit, že mail je naozaj v poriadku.

Ďalším faktorom, ktorý navodzuje dojem, že mail je skutočne od Microsoftu, je použitie podobnej farebnej schémy, aká je asociovaná s Windowsom 10. Do tretice autenticite mailu nahráva správa, ktorá je priložená pod textom, informujúca o tom, že e-mail bol preskenovaný antivírusovým programom a nebol označený za hrozbu. V texte je dokonca priložený odkaz na skutočný open-source e-mailový filter, pomocou čoho chce útočník vyvolať u prijímateľa pocit, že mail je naozaj v poriadku.

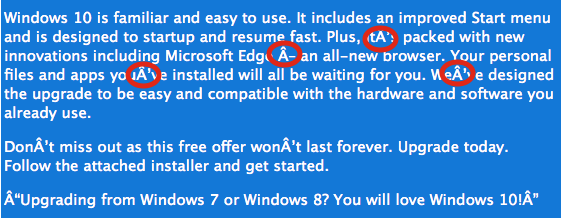

K identifikácii toho, že v skutočnosti ide o podvodný e-mail, by malo napomôcť objavenie viacerých nesprávnych znakov v texte. Ak však používateľ stiahne a otvorí prílohu tohto mailu pomenovanú ako Win10Installer.zip (Win10Installer.exe), po chvíli sa mu zobrazí správa, že jeho systém bol infikovaný. Informuje o tom, že všetky súbory nachádzajúce sa na disku boli zašifrované pomocou malvéru CTB-Locker, ktorý používa asymetrické šifrovanie.

Na získanie dešifrovacieho kľúča má obeť následne 96 hodín, počas ktorých musí odoslať finančnú čiastku vo forme Bitcoinov. Je však otázne, či útočníci skutočne zašlú potrebný kľúč. Nakoľko prelomenie používanej šifry je prakticky nemožné, jedinou efektívnou metódou ako si súbory zachovať je prevencia. Preto je viac než vhodné najdôležitejšie súbory zálohovať a dávať si veľký pozor na to, aké prílohy z e-mailov otvárate.

Na získanie dešifrovacieho kľúča má obeť následne 96 hodín, počas ktorých musí odoslať finančnú čiastku vo forme Bitcoinov. Je však otázne, či útočníci skutočne zašlú potrebný kľúč. Nakoľko prelomenie používanej šifry je prakticky nemožné, jedinou efektívnou metódou ako si súbory zachovať je prevencia. Preto je viac než vhodné najdôležitejšie súbory zálohovať a dávať si veľký pozor na to, aké prílohy z e-mailov otvárate.

Spoločnosť Cisco uverejnila aj video, na ktorom ukazuje ako k infikovaniu systému dochádza.

Spoločnosť Cisco uverejnila aj video, na ktorom ukazuje ako k infikovaniu systému dochádza.

Zdroj: cisco